美国iOS用户受到大规模恶意广告活动的攻击

2018-11-27 09:29:20爱云资讯

通过高调的广告平台部署的恶意广告活动针对美国各地的iOS用户。骗子劫持了超过3亿次网络会议。

一家网络安全公司今天透露:一家名为ScamClub的网络犯罪组织已经在48小时内劫持了超过3亿次浏览器会话,将用户重定向到成人和礼品卡诈骗。

流量劫持是通过一种称为恶意广告的策略进行的,其中包括将恶意代码置于在线广告中。

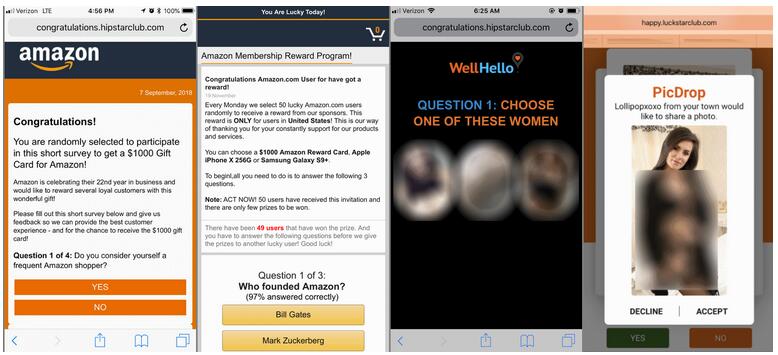

在这种特殊情况下,ScamClub小组使用的代码从广告所在的合法网站劫持了用户的浏览会话,并通过一系列临时网站重定向受害者,这一重定向链最终导致网站推送以成人为主题的网站或礼品卡骗局。

这些类型的恶意广告活动已经持续多年,但由于网络安全公司Confiant的专家今天告诉ZDNet,这个特殊活动因其规模庞大而脱颖而出。

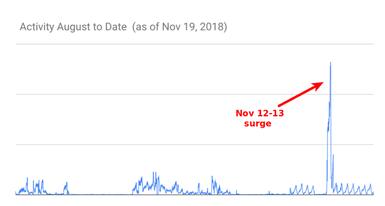

“我们在11月12日看到了我们遥测的巨大飙升,”Confiant联合创始人兼首席技术官Jerome Dang在一封电子邮件中告诉ZDNet。

Dangu说,他的公司努力调查巨大的恶意广告飙升,并发现可追溯到今年8月的ScamClub活动。

“不同的是音量,”Dango告诉我们。“11月12日飙升的原因之一是他们能够访问一个非常大的广告交易平台。之前他们只能访问声誉较低的广告网络,这限制了他们对高端网站的可见度。”

Dangu表示,在恶意广告激增的48小时内,Confiant的客户中有57%受到影响,这表明恶意广告活动的影响力巨大。

他说,恶意广告的制作看起来像官方Android应用程序(play.google.com)的广告,但实际上,它们被设计为劫持iOS美国用户并将其重定向到ScamClub的成人和礼品卡诈骗,其中骗子试图通过欺骗性的优惠收集用户的个人和财务数据。

Dangu表示,他的公司设法阻止估计的3亿恶意重定向中的大约500万,并且99.5%的受影响用户是美国的,96%是iOS用户。

Confiant首席技术官表示,由于备受瞩目的广告交易所删除了恶意广告,恶意广告活动于11月13日星期二减弱。但ScamClub继续经营。

“我们继续看到活动,达到每天30万次点击的规模,因此攻击者仍然活跃,但回到了通常较低的能见度广告网络,”Dangu告诉ZDNet。“我们预计他们将在可预见的未来继续保持活跃。”

与其他人相比,ScamClub的攻击是巨大的

为了正确看待攻击,Dangu将其与Zirconium(另一个从事恶意广告活动的犯罪集团)开展的活动进行了比较,这是一个如此先进的团体,他们创建了28个虚假广告代理商来伪装他们的恶意广告。

Dangu表示,Zirconium虽然很先进,但在整个2017年只有大约10亿次恶意广告印象,但ScamClub在短短两天内就爆发了3亿个恶意广告。

为什么ScamClub名称以及它们如何运作?

“我们称他们为ScamClub,因为他们使用的登陆页面域名(hipstarclub [。] com和luckstarclub [。] com),”Dangu在一封电子邮件中告诉我们。

“登陆页面域名(托管诈骗或成人内容)一直非常持久,”他补充道。“这个小组非常擅长逃避,他们使用多个快速变化的重定向链,但最终总是导致其中一个'星球俱乐部'域名。”

Dangu补充说:“如此高规模的操作能够在如此长的时间内仅用2个域来持续是非常重要的。”

在今天早些时候发布的一份报告中,Dangu也对此话题进行了扩展,显示了他对安全供应商的不满,这些供应商几周来一直未能将该集团的两个主要域名报告为恶意域名。

他说,在两个域名被添加到Google安全浏览黑名单之前需要数周时间,即使是现在,VirusTotal上列出的安全厂商仍未能将ScamClub的两个主要域名标记为恶意域名,尽管有三个月的恶意广告活动正在进行中在他们的鼻子下。

Dangu建议,一些安全供应商和自动安全扫描程序未能检测到这两个恶意域的原因之一是因为ScamClub在恶意广告中使用了代码,这些代码在网站加载时检测到在虚拟环境中进行分析,以及何时它被加载到一个真实的设备中。

这种“特殊”代码允许恶意广告在分析时不会触发恶意重定向,因此,阻止许多安全供应商检测并标记“starclub”域(在这些重定向链的末尾)为恶意。

相关文章

- 追觅科技再获2022年美国IDEA设计奖

- 美国网件推出跨楼层、无线覆盖多路由系统Orbi WiFi6 Mesh RBK76

- 涂鸦智能Zigbee模组通过TUV南德基于美国NISTIR 8259A网络安全评估

- 原创法式对开门冰箱!海尔智家在美国又获最佳荣誉

- 无人驾驶汽车迈出历史性一步:美国监管部门允许不配方向盘

- 美国网件黑科技游戏加速路由器AX1800 WiFi 6 RAX10让玩家上分更流畅

- 继出海美国后,海柔创新再次进军欧洲市场

- 运营商Verizon本月将在美国启用2000座5G信号塔

- 微美全息HoloARLens获美国通信委员会批准进入美国市场

- OPPO跻身2021年美国专利授权排行榜Top50

- 元宇宙成圣诞节大赢家,Meta VR应用登顶苹果美国应用商店

- 技嘉科技荣获美国CES 2022创新奖

- 打造未来医院 Aruba助力美国阿拉巴马州儿童医院数字化转型

- 美国草莓采摘机器人初创公司(Traptic)开始商业化运营

- vivo再度携手美国国家地理,打造移动影像专业赛事

- 三大运营商从美国退市 纷纷回归A股

热门文章

头条文章

重点文章

推荐文章

热点文章